Ausnutzung spekulativer Technologie

ETH-Forscher entdecken Schwachstelle in allen Intel-Prozessoren

28.05.2025

Quelle: Pressemitteilung

2 min Lesedauer

Anbieter zum Thema

Alle Intel-Prozessoren ab der neunten Generation sind Forschenden der ETH Zürich zufolge von einer Branch-Privilege-Injection-Schwachstelle betroffen. Dabei nutzt sie die Art und Weise aus, wie die Prozessoren Anweisungen vorausberechnen.

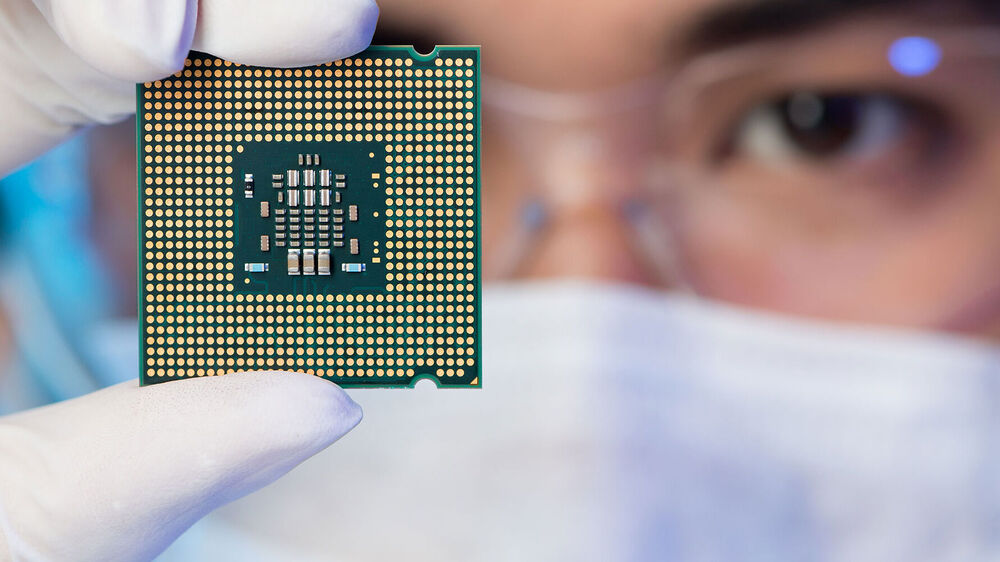

Bei der Sicherheitslücke CVE-2024-45332 handelt es sich um eine Branch-Privilege-Injection-Schwachstelle, die an Spectre und Meltdown erinnert.

Bei der Sicherheitslücke CVE-2024-45332 handelt es sich um eine Branch-Privilege-Injection-Schwachstelle, die an Spectre und Meltdown erinnert.

(© DragonImages – stock.adobe.com)

Forschende der Eidgenössische Technische Hochschule (ETH) Zürich gaben jüngst bekannt, eine neue Klasse von Sicherheitslücken in den Prozessoren von Intel gefunden zu haben. Von den sogenannten „Branch Privilege Injection“-Schwachstellen seien alle Intel-Prozessoren ab 2018 betroffen und damit eine ganze Bandbreite von Produkten: PCS, Server, Rechenzentren.

Spekulative Technologie nimmt Rechenschritte vorweg

Wie die Forscher der Computer Security Group (COMSEC) am Departement für Informationstechnologie und Elektrotechnik der ETH Zürich erklären, entsteht die neue Art von Schwachstellen durch spekulative Technologie. Konkret bedeutet dies, dass Prozessoren versuchen, Anweisungen vorauszuberechnen, bevor sicher ist, ob sie wirklich gebraucht werden. Dabei berufen sie sich auf ihre Erfahrung darüber, welche Anweisung bisher als nächste kam. Indem sie also einzelne Rechenschritte vorwegnehmen, wird die Verarbeitung von Informationen beschleunigt und die Leistung erhöht.

Was im Normalbetrieb eine gängige Arbeitsweise ist, könnte den Forschern zufolge zum Einfallstor für Cyberkriminelle werden. Denn die COSMEC habe eine Möglichkeit entdeckt, wie CPUs (Central Processing Units) missbraucht werden können, sodass die Akteure unberechtigterweise an Informationen von den Nutzern der Prozesse gelangen. Diese Art der Ausnutzung erinnere stark an die Schwachstellen Meltdown und Spectre, die schon im Jahr 2018 die spekulative Ausführung in Prozessoren ausnutzten.

„Die Sicherheitslücke öffnet sich in allen Intel-Prozessoren“, erklärt Kaveh Razavi, der Leiter der COMSEC. „Wir können über die Schwachstelle die Inhalte des Puffer-Speichers des Prozessors (Cache) und des Arbeitsspeichers (RAM) eines anderen Nutzenden der gleichen CPU vollständig auslesen.“ Vor allem im Cloud-Umfeld, in dem sich viele Nutzer die gleichen Hardware-Ressourcen teilen, sei dies eine große Gefahr für die Datensicherheit. Betroffen von dieser Branch-Privilege-Injection-Schwachstelle seien alle Prozessoren von Intel ab der neunten Generation, die in PCs und Laptops verbaut sind, aber auch solche, die in Rechenzentrums-Servern zum Einsatz kämen. Die Forscher ergänzen, sie hätten jedoch auch schon Prozessoren der siebten Generation gesehen, bei denen die spekulative Technologie missbraucht werden könne.

Grundlegendes Architekturproblem

Grundlegendes Architekturproblem

Das Team von COMSEC habe die Sicherheitslücke im September 2024 an Intel gemeldet, mittlerweile wurde sie in den CVE-Katalog unter der ID CVE-2024-45332 (CVSS 5.7) aufgenommen. Seit der Meldung habe das Unternehmen einige Schutzmaßnahmen zur Absicherung seiner Prozessoren umgesetzt. Dennoch deute diese Art von Schwachstelle auf ein größeres Problem hin. „Die Serie von neuentdeckten Sicherheitslücken in den spekulativen Technologien ist ein Hinweis auf grundlegende Fehler in der Architektur“, sagt Razavi. „Die Sicherheitslücken müssen eine nach der anderen gefunden und dann geschlossen werden.“ Um diese Schwachstellen zu beheben sei eine spezielle Aktualisierung im Microcode der Prozessoren nötig. Diese könne über ein BIOS- oder ein Betriebssystem-Update erfolgen.

(ID:50429367)

Stand vom 30.10.2020

Es ist für uns eine Selbstverständlichkeit, dass wir verantwortungsvoll mit Ihren personenbezogenen Daten umgehen. Sofern wir personenbezogene Daten von Ihnen erheben, verarbeiten wir diese unter Beachtung der geltenden Datenschutzvorschriften. Detaillierte Informationen finden Sie in unserer Datenschutzerklärung.

Einwilligung in die Verwendung von Daten zu Werbezwecken

Ich bin damit einverstanden, dass die Vogel IT-Medien GmbH, Max-Josef-Metzger-Straße 21, 86157 Augsburg, einschließlich aller mit ihr im Sinne der §§ 15 ff. AktG verbundenen Unternehmen (im weiteren: Vogel Communications Group) meine E-Mail-Adresse für die Zusendung von redaktionellen Newslettern nutzt. Auflistungen der jeweils zugehörigen Unternehmen können hier abgerufen werden.

Der Newsletterinhalt erstreckt sich dabei auf Produkte und Dienstleistungen aller zuvor genannten Unternehmen, darunter beispielsweise Fachzeitschriften und Fachbücher, Veranstaltungen und Messen sowie veranstaltungsbezogene Produkte und Dienstleistungen, Print- und Digital-Mediaangebote und Services wie weitere (redaktionelle) Newsletter, Gewinnspiele, Lead-Kampagnen, Marktforschung im Online- und Offline-Bereich, fachspezifische Webportale und E-Learning-Angebote. Wenn auch meine persönliche Telefonnummer erhoben wurde, darf diese für die Unterbreitung von Angeboten der vorgenannten Produkte und Dienstleistungen der vorgenannten Unternehmen und Marktforschung genutzt werden.

Falls ich im Internet auf Portalen der Vogel Communications Group einschließlich deren mit ihr im Sinne der §§ 15 ff. AktG verbundenen Unternehmen geschützte Inhalte abrufe, muss ich mich mit weiteren Daten für den Zugang zu diesen Inhalten registrieren. Im Gegenzug für diesen gebührenlosen Zugang zu redaktionellen Inhalten dürfen meine Daten im Sinne dieser Einwilligung für die hier genannten Zwecke verwendet werden.

Recht auf Widerruf

Mir ist bewusst, dass ich diese Einwilligung jederzeit für die Zukunft widerrufen kann. Durch meinen Widerruf wird die Rechtmäßigkeit der aufgrund meiner Einwilligung bis zum Widerruf erfolgten Verarbeitung nicht berührt. Um meinen Widerruf zu erklären, kann ich als eine Möglichkeit das unter https://support.vogel.de abrufbare Kontaktformular nutzen. Sofern ich einzelne von mir abonnierte Newsletter nicht mehr erhalten möchte, kann ich darüber hinaus auch den am Ende eines Newsletters eingebundenen Abmeldelink anklicken. Weitere Informationen zu meinem Widerrufsrecht und dessen Ausübung sowie zu den Folgen meines Widerrufs finde ich in der Datenschutzerklärung, Abschnitt Redaktionelle Newsletter.