Beim Pwn2Own-Wettbewerb in Dublin im vergangenen Dezember haben die Teilnehmer einige Sicherheitslücken in den Lautsprechersystemen von Sonos entdeckt. Jetzt haben die Zero-Day-Initiative (ZDI) und Sonos gemeinsam Informationen zu einer weiteren Schwachstelle veröffentlicht.

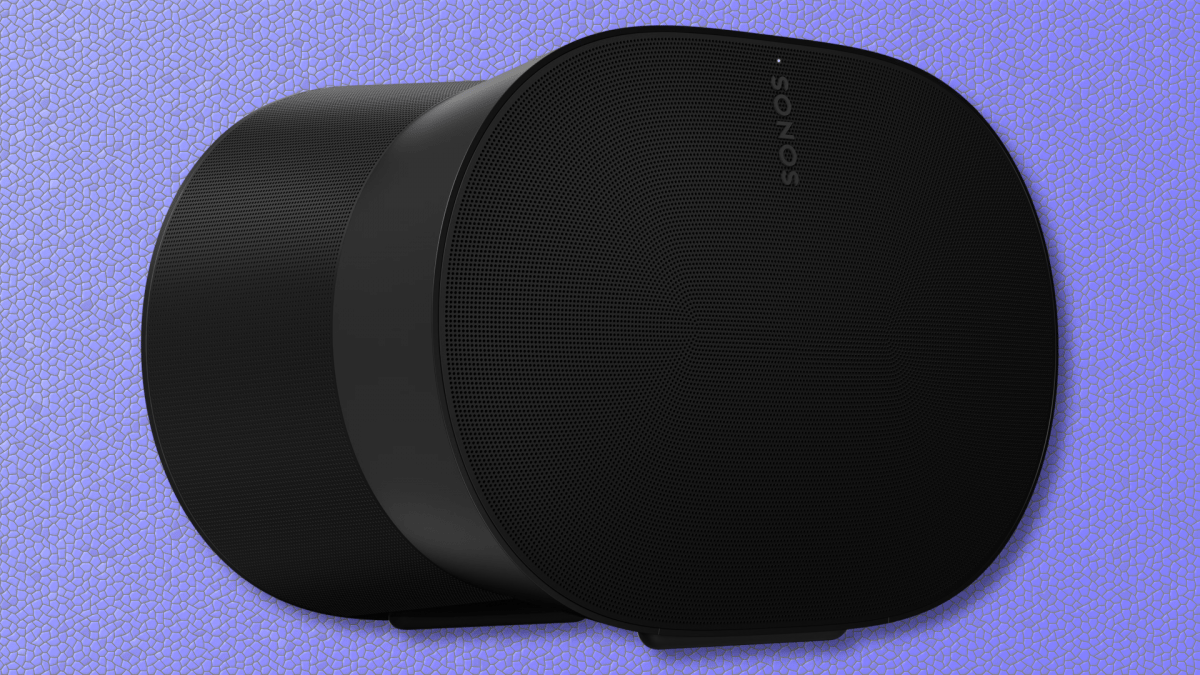

In der Sicherheitsmitteilung der ZDI führen die Autoren aus, dass Angreifer aus dem Netzwerk beliebigen Code auf betroffenen Lautsprechern Sonos Era 300 ausführen können. Eine vorherige Authentifizierung ist dazu nicht nötig.

Problem bei der Datenverarbeitung

Das Problem tritt beim Verarbeiten präparierter ALAC-Daten (Apple Lossless Audio Codec) auf. Ursache ist eine unzureichende Längenprüfung von übergebenen Daten vor einem Kopiervorgang auf einem Heap-basierten Puffer. Dabei eingeschleuster Code läuft im Kontext des anacapa-Nutzerkontos (CVE-2025-1051 / EUVD-2025-16688, CVSS 8.8, Risiko „hoch„).

In der Sicherheitsmitteilung erörtern die Autoren nicht, wie Angreifer derartige manipulierte ALAC-Daten dem anvisierten Sonos-System gezielt unterschieben können. Die Sicherheitslücke schließt die Player-Software Release v16.6 (Build 83.1-61240) oder neuer, die bereits seit einigen Monaten verfügbar ist. Eine eigene Meldung von Sonos steht derzeit noch aus.

Ende April hatte Sonos eine eigene Sicherheitsmitteilung zu den damals gemeinsam mit der ZDI veröffentlichten Informationen zu vier weiteren Pwn2Own-Sicherheitslücken herausgegeben. Daraus wurde klar, dass neben der Softwareversion für die Era-300-Lautsprecher auch Updates für weitere Systeme etwa aus der S1-Reihe nötig waren, da diese ebenfalls verwundbar waren. Für diese steht die Aktualisierung auf Version Release v11.15.1 (Build 57.22-61162) oder neuer bereit, die die dort genannten Schwachstellen ausbessert. Ob dies mit der nun nachgemeldeten Lücke ebenso zutrifft, ist jedoch unklar.

(dmk)

Dieser Link ist leider nicht mehr gültig.

Links zu verschenkten Artikeln werden ungültig,

wenn diese älter als 7 Tage sind oder zu oft aufgerufen wurden.

Sie benötigen ein heise+ Paket, um diesen Artikel zu lesen. Jetzt eine Woche unverbindlich testen – ohne Verpflichtung!