Depuis des décennies, les mots de passe rythment notre quotidien numérique. On les invente, on les oublie, on les réinitialise, puis on recommence. Mais une nouvelle solution, les passkeys, commence à s’imposer comme l’alternative qui pourrait bien enterrer les mots de passe pour de bon.

Les passkeys, ou « clés d’accès », promettent une expérience de connexion plus simple et surtout plus sûre. Mais comment fonctionnent-ils? Pourquoi sont-ils considérés comme la prochaine grande révolution de la cybersécurité ? Et surtout, qui les utilise déjà ? Plongeons dans l’univers des passkeys pour comprendre ce qui se cache derrière ce mot à la mode.

Qu’est-ce qu’un passkey ?

Dans un monde où la cybersécurité évolue sans cesse, les mots de passe traditionnels montrent leurs limites. La multiplication des fuites de données et la facilité avec laquelle les mots de passe sont réutilisés ou devinés ont poussé à chercher mieux. C’est là qu’entrent en scène les passkeys.

Un passkey, c’est une clé cryptographique conçue pour remplacer les mots de passe. Là où un mot de passe peut être volé, partagé ou oublié, un passkey fonctionne sur un principe totalement différent : la cryptographie à clé publique et privée.

Comment ça marche, concrètement ?

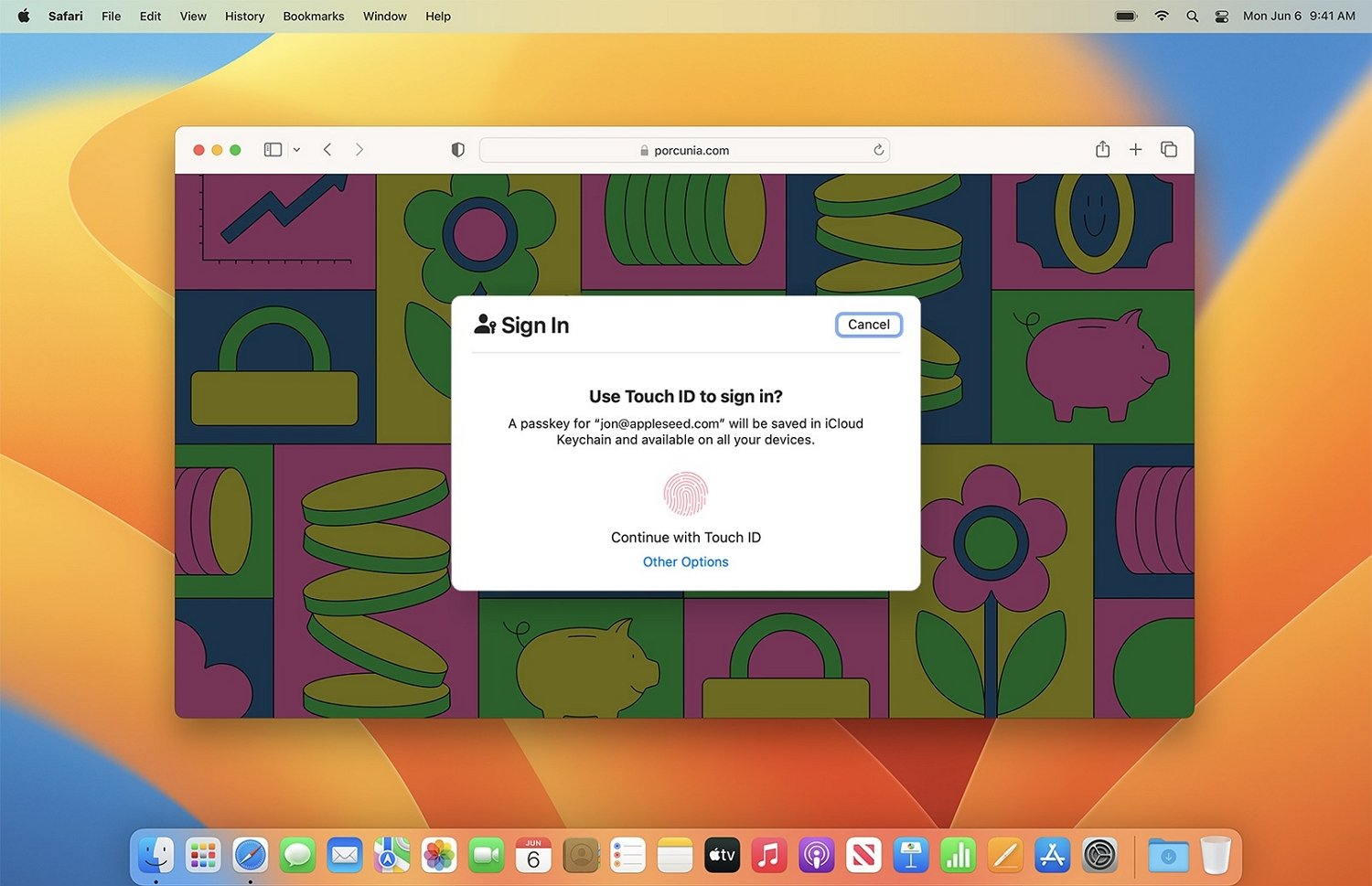

Pour comprendre le fonctionnement des passkeys, il faut d’abord saisir la logique de la cryptographie asymétrique. Lorsqu’un utilisateur crée un compte avec un passkey, son appareil génère une paire de clés : la clé publique, qui est envoyée au serveur du service, et la clé privée, qui reste stockée localement sur l’appareil, dans un espace sécurisé comme le Secure Enclave d’Apple, le TPM de Windows ou Samsung Knox pour les appareils Galaxy. Cette clé privée ne quitte jamais votre appareil et reste protégée par une authentification forte.

© Passkey sur MacOS

© Passkey sur MacOS

Cette séparation rend le passkey inutilisable pour un pirate, même en cas de fuite de données sur le serveur. Impossible de le deviner, de le partager ou de le réutiliser ailleurs. Contrairement à un mot de passe, il n’y a rien à mémoriser, rien à écrire sur un post-it, rien à transmettre par message.

Au moment de la connexion, le service en ligne envoie un « défi » à l’appareil de l’utilisateur. Ce dernier utilise la clé privée pour signer ce défi, puis renvoie la signature au serveur. Le serveur, qui possède la clé publique, vérifie la signature. Si tout correspond, l’accès est accordé. Ce processus se déroule en quelques secondes, sans que l’utilisateur ait à saisir quoi que ce soit.

L’authentification biométrique (empreinte digitale, reconnaissance faciale) ou un code PIN sert à déverrouiller l’accès à la clé privée sur l’appareil. Ainsi, même si quelqu’un met la main sur votre téléphone, il ne pourra pas utiliser vos passkeys sans passer cette étape de vérification.

Les passkeys peuvent aussi être synchronisées entre vos différents appareils via des services comme iCloud ou le gestionnaire de mots de passe de Google. Cela permet de retrouver ses accès sur un nouvel appareil ou de passer d’un smartphone à un ordinateur sans friction, à condition d’être connecté au même compte cloud.

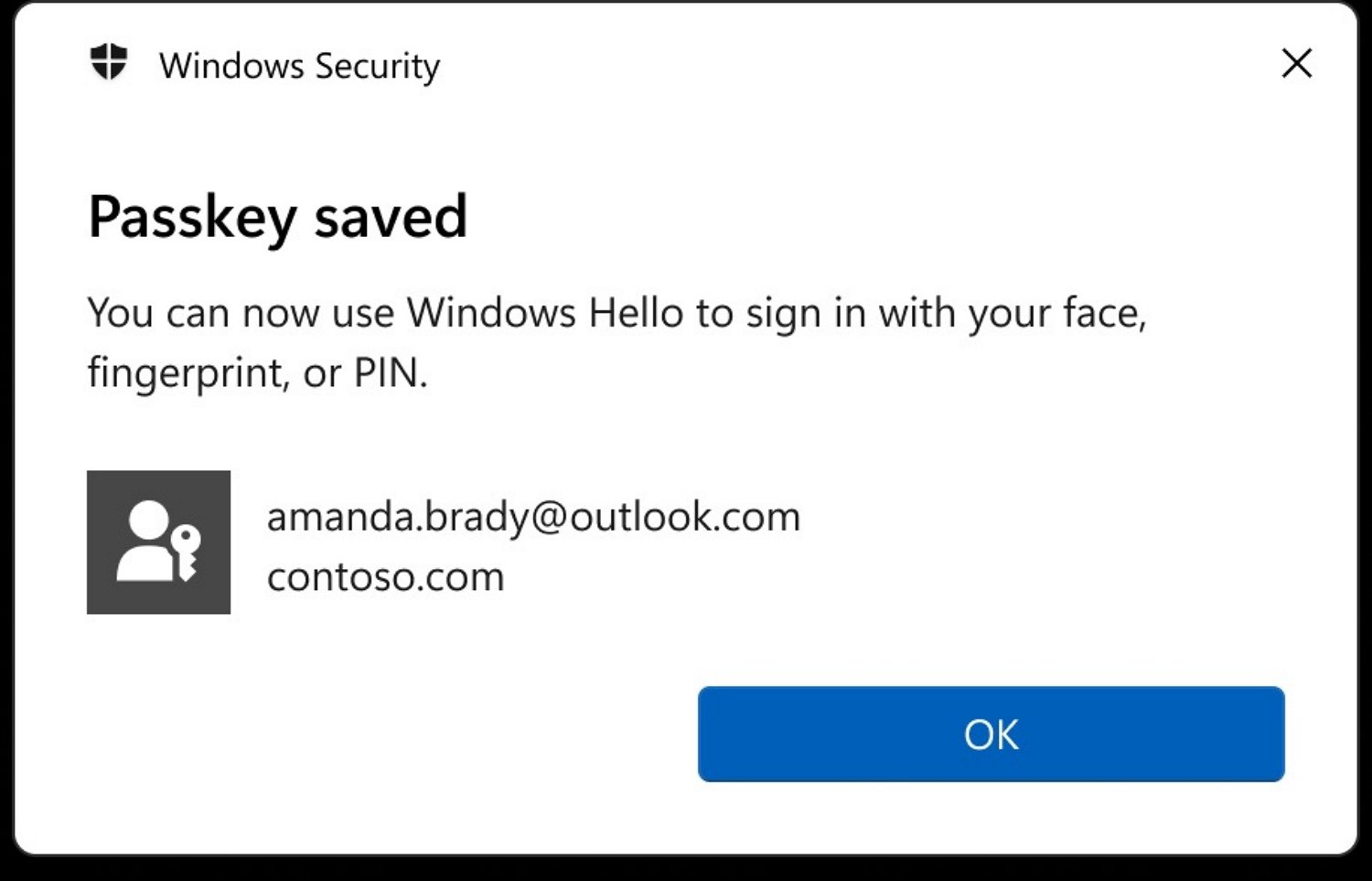

Il existe deux types principaux de passkeys, chacun répondant à des besoins différents. Les passkeys multi-appareils sont synchronisées entre tous les appareils d’un même utilisateur via un compte cloud (Apple, Google, Microsoft). Idéaux pour un usage personnel, ils permettent de retrouver ses accès sur n’importe quel appareil de confiance. Les passkeys liés à un appareil ne peuvent pas être copiées ou transférées. Ce type de passkey est privilégié par les entreprises qui souhaitent un contrôle maximal sur la sécurité et éviter toute fuite potentielle.

Pourquoi les passkeys sont plus sécurisées qu’un mot de passe classique

La sécurité des passkeys repose sur plusieurs piliers. D’abord, aucune information sensible n’est transmise : la clé privée ne quitte jamais l’appareil. Seule la clé publique est stockée sur le serveur, ce qui limite les risques en cas de piratage de la base de données du service. Les passkeys sont liées à un domaine précis. Même si un utilisateur se fait piéger par un faux site, la clé privée ne fonctionnera pas, car elle ne reconnaîtra pas le domaine. Impossible donc de se faire voler ses identifiants via une page frauduleuse.

© Passkey sur Windows

© Passkey sur Windows

Chaque passkey est unique pour chaque service. Il n’y a donc pas de risque de voir un pirate accéder à plusieurs comptes en cas de fuite sur un site. L’accès à la clé privée nécessite une vérification locale forte, ce qui ajoute une couche de sécurité supplémentaire. Les passkeys ne peuvent pas être partagés ou recopiés, ce qui élimine les erreurs humaines fréquentes avec les mots de passe.

En résumé, là où un mot de passe peut être deviné, intercepté ou réutilisé, un passkey ne laisse aucune prise à ces attaques. Même en cas de compromission du serveur, la clé privée reste hors de portée.

Cependant, rappelons que même si les passkeys sont conçus pour résister au phishing et au vol d’identifiants, aucun système n’est parfait. Si un appareil est compromis par un malware ou volé et déverrouillé, un attaquant pourrait utiliser le passkey. De plus, les algorithmes cryptographiques actuels (RSA, ECC) pourraient un jour être vulnérables aux ordinateurs quantiques. Bonne nouvelle néanmoins, l’industrie travaille déjà sur des standards post-quantiques, et les dernières mises à jour FIDO2 intègrent des algorithmes résistants au quantique.

Quand les passkeys vont-elles remplacer les mots de passe ?

La transition vers les passkeys est déjà en marche, mais elle ne se fera pas du jour au lendemain. Apple, Google et Microsoft ont intégré la prise en charge des passkeys dans leurs systèmes d’exploitation et navigateurs. Les utilisateurs d’iPhone (iOS 16+), de Mac (macOS Ventura 13+), d’Android (Android 9+), et de Windows 10/11 peuvent déjà profiter des passkeys. Chrome, Safari, Edge et Firefox (avec quelques limitations) sont compatibles.

De plus en plus de sites et d’applications proposent l’option passkey : Amazon, Walmart, Best Buy, Shopify, X (ex-Twitter), LinkedIn, TikTok, Coinbase, GitHub, Dropbox, PayPal, etc. La liste s’allonge chaque mois. L’alliance FIDO, créée en 2012, a posé les bases techniques et organisationnelles pour que les passkeys soient interopérables entre les différents acteurs du marché. Les normes FIDO2 et WebAuthn, adoptées en 2019, ont ouvert la voie à une authentification sans mot de passe à grande échelle.

Le NIST (Institut national des normes et de la technologie) a validé les passkeys synchronisés, soulignant leur résistance au phishing et leur potentiel à remplacer les mots de passe, notamment dans des secteurs sensibles comme la banque ou la santé.

Cependant, tous les services ne sont pas encore prêts. Certains sites continuent d’exiger un mot de passe, ne serait-ce que comme solution de secours. L’adoption généralisée dépendra aussi de la capacité des utilisateurs à s’approprier cette nouvelle méthode, et de la volonté des entreprises à mettre à jour leurs systèmes.

Les avantages concrets pour l’utilisateur

L’expérience utilisateur change radicalement avec les passkeys. Plus besoin de jongler avec des mots de passe complexes, de les réinitialiser ou de craindre de se faire piéger par un faux site. La connexion devient aussi simple qu’un geste biométrique ou la saisie d’un code sur son appareil.

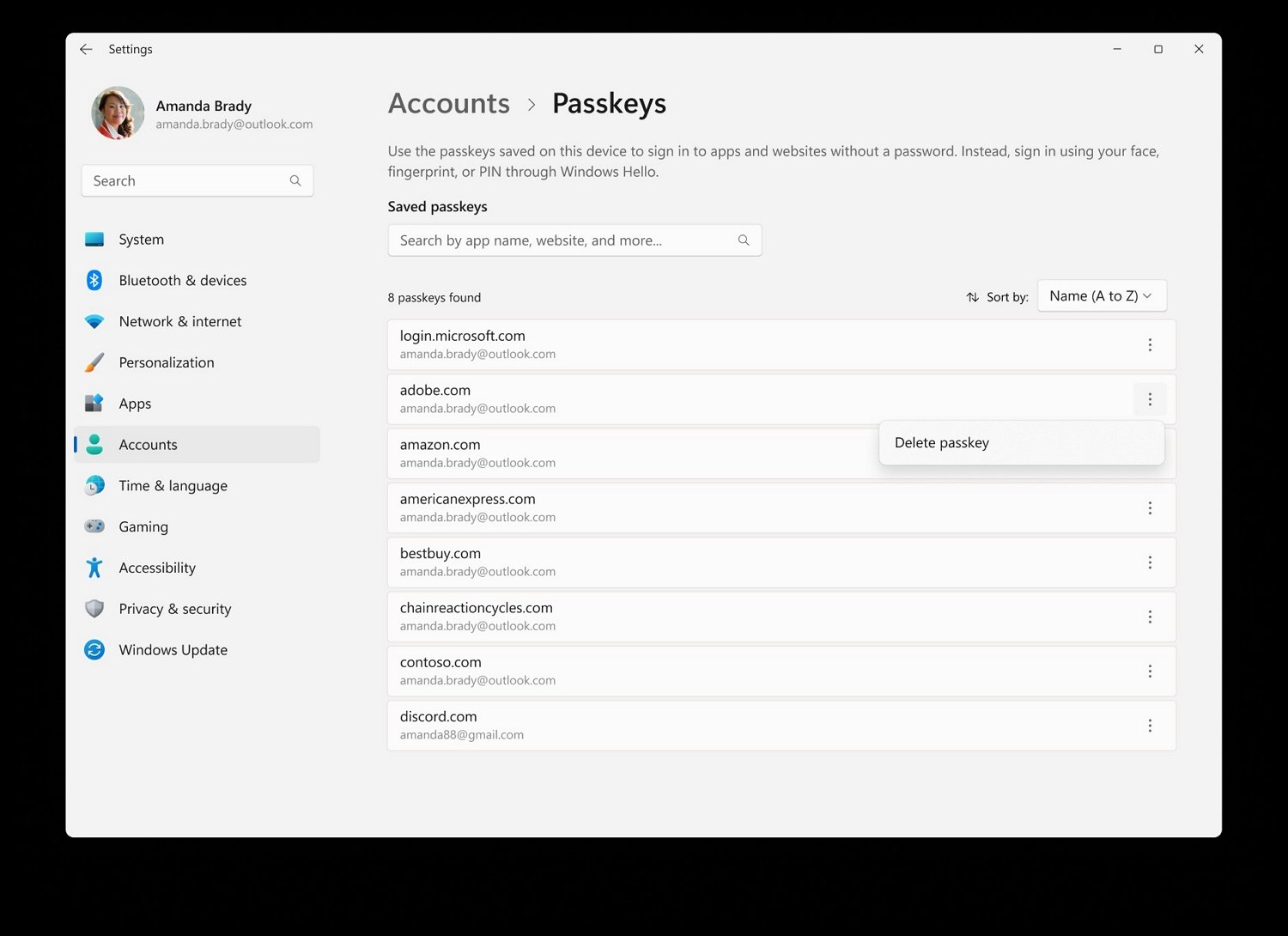

©

©

Les passkeys ne sont pas seulement plus sûrs, ils sont aussi beaucoup plus rapides. D’après Authsignal, les utilisateurs d’Amazon se connectent six fois plus vite avec un passkey, et ceux de TikTok constatent une vitesse de connexion 17 fois supérieure à celle des mots de passe. Microsoft rapporte un taux de réussite de connexion de 98 % avec les passkeys, contre seulement 32 % pour les mots de passe.

La synchronisation entre appareils, via des services comme iCloud ou Google Password Manager, permet de retrouver ses accès même en cas de changement de téléphone ou d’ordinateur. En cas de perte de tous les appareils, des solutions de récupération existent, mais il est recommandé de prévoir des dispositifs de secours pour éviter toute mauvaise surprise.

Les passkeys et la lutte contre l’usurpation d’identité : une protection renforcée

Plus qu’un simple remplacement du mot de passe, la généralisation des passkeys marque une étape majeure dans la lutte contre l’usurpation d’identité en ligne. Aujourd’hui, près d’un tiers des fraudes numériques impliquent l’accès à des comptes grâce à des identifiants subtilisés, que ce soit via des emails piégés, des failles ou du social engineering. Or, la structure même des passkeys coupe l’herbe sous le pied à la plupart de ces techniques.

Lorsqu’un pirate s’empare d’un mot de passe, il peut l’essayer partout – sur votre boîte mail, votre compte bancaire, vos réseaux. Avec un passkey, ce scénario s’effondre. Impossible d’extraire la clé privée de votre appareil : elle reste hors d’atteinte, même en cas de fuite massive de données du côté serveur. De plus, chaque passkey est lié à un service précis : il ne « fonctionne » que pour le site ou l’application avec lesquels il a été créée. Résultat : même en cas de phishing, un passkey ne pourra pas être utilisée sur un faux site qui n’est pas lié à son domaine d’origine.

Pour les entreprises, cela se traduit par une baisse des litiges liés à l’usurpation de compte, moins de coûts de support, et davantage de confiance de la part des utilisateurs. Les institutions financières et plateformes sociales, principales cibles de l’usurpation d’identité, encouragent d’ailleurs leurs utilisateurs à franchir le pas dès aujourd’hui.

Les défis de l’adoption

Changer les habitudes n’est jamais simple. Certains utilisateurs ou entreprises peuvent être réticents, ou rencontrer des problèmes de compatibilité. La dépendance à l’égard d’écosystèmes comme iCloud ou Google Password Manager peut aussi poser question pour ceux qui préfèrent garder le contrôle total de leurs données.

La phase d’apprentissage est réelle : il faut comprendre le fonctionnement des passkeys, savoir comment les récupérer en cas de problème, et accepter de ne plus avoir de mot de passe à mémoriser. Mais ces obstacles devraient s’estomper avec le temps, à mesure que la technologie se démocratise et que les solutions de secours s’améliorent.

L’avenir des passkeys

L’avenir des passkeys s’annonce innovant. Outre les empreintes digitales et la reconnaissance faciale, qui sont les méthodes d’authentification biométrique utilisées aujourd’hui, on imagine déjà des solutions basées sur les ondes cérébrales, les battements de cœur ou même l’ADN. La blockchain pourrait aussi permettre une identité numérique totalement sous contrôle de l’utilisateur, avec les passkeys comme preuve d’identité universelle.

©

©

À mesure que ces technologies évoluent, la curiosité autour des passkeys grandit, poussant les innovateurs à investir dans leur développement et leur amélioration.

Pour les développeurs, l’intégration des passkeys ne nécessite pas de tout réinventer. Des solutions prêtes à l’emploi existent, proposées par les fournisseurs d’identité ou via des bibliothèques comme SimpleWebAuthn ou WebAuthn4J. Les plateformes comme OwnID offrent des SDK et API pour une intégration rapide et sécurisée, que ce soit sur le web ou sur mobile.

Cela permet de réduire les coûts de maintenance, d’améliorer la conversion des utilisateurs (moins d’abandons lors de la connexion), et de faciliter la conformité aux normes de sécurité, puisque les identifiants sensibles ne sont plus stockés sur les serveurs.

Les passkeys ne sont pas qu’un gadget de plus : ils incarnent une vraie rupture dans la façon de sécuriser nos vies numériques. Plus simples, plus sûrs, ils pourraient bien, dans quelques années, reléguer les mots de passe au rang de souvenir… et ce n’est pas plus mal. À moyen terme, il est probable que l’usage des passkeys devienne un critère obligatoire pour l’ouverture de certains services : banques en ligne, administrations publiques, dossiers médicaux… Un pas décisif vers une Internet où usurper l’identité d’autrui ne sera plus qu’un mauvais souvenir.

Si des défis subsistent, la dynamique enclenchée par les géants du numérique et l’adoption croissante de standards ouverts laissent entrevoir un avenir où la gestion fastidieuse des mots de passe ne sera plus qu’un lointain souvenir. Finalement, la question n’est plus de savoir si les passkeys vont s’imposer, mais comment ils vont transformer notre quotidien numérique.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.