Sembra un archivio qualunque, magari il curriculum allegato a una candidatura. Lo si apre con WinRAR, si lancia il documento, e tutto sembra normale. Ma sotto la superficie si nasconde un attacco sofisticato, già attivo e sfruttato dal gruppo filorusso RomCom.

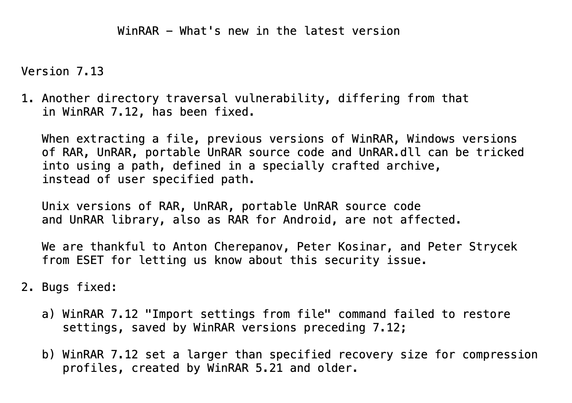

La vulnerabilità in questione, CVE-2025-8088, riguarda le versioni di WinRAR fino alla 7.12 e coinvolge anche componenti usate da software terzi come UnRAR.dll e il relativo codice sorgente. A scoprirla sono stati i ricercatori di ESET, che l’hanno osservata in uso reale all’interno di campagne mirate contro aziende europee e canadesi, nei settori della finanza, della difesa, della logistica e della manifattura.

Il meccanismo dell’attacco è insidioso. Gli aggressori costruiscono archivi RAR che sembrano contenere un solo file innocuo, spesso un documento.

Ma sfruttando una falla nel modo in cui WinRAR gestisce gli Alternate Data Streams (ADS), riescono a far sì che durante l’estrazione vengano rilasciati file malevoli in posizioni diverse dal percorso scelto dall’utente. Lo stesso accade se si apre l’archivio e si avvia il file visibile dall’interfaccia: anche in quel caso, WinRAR estrae in background i componenti nascosti, depositandoli in cartelle come %TEMP% o nella directory di avvio automatico. In entrambi gli scenari, l’esecuzione del malware può avvenire al login successivo o al lancio di applicazioni legittime.

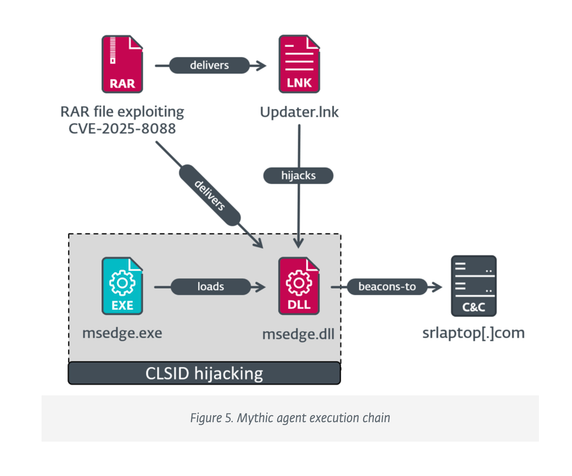

In uno degli scenari analizzati, il malware sfrutta un componente COM, che è una tecnologia di Windows che permette ai programmi di richiamare funzioni condivise, alterando il registro per dirottare il caricamento di una libreria. Quando l’utente avvia Microsoft Edge, il browser richiama inconsapevolmente una DLL malevola, eseguendo così il codice dell’attaccante.

WinRAR ha corretto il bug con la versione 7.13, rilasciata il 30 luglio, appena dodici giorni dopo la segnalazione di ESET. Tuttavia, poiché il programma non dispone di un meccanismo di aggiornamento automatico (e sappiamo che WinRAR è uno di quei programmi che si installano e poi si “dimenticano”), molti utenti restano potenzialmente vulnerabili.

In un contesto in cui basta aprire un archivio per compromettere un intero sistema, l’aggiornamento manuale è una priorità assoluta. WinRAR 7.13, che è stato corretto, si può scaricare qui.