Dette debattinnlegget gir uttrykk for skribentens meninger. Innlegg kan sendes til debatt@tu.no.

For første gang i Natos historie har alle 32 medlemsland forpliktet seg til å bruke 5 prosent av sitt BNP på forsvar. Beslutningen ble tatt på det siste Nato-toppmøtet i Haag, hvor størstedelen av pengene – 3,5 prosent – går til tradisjonelle forsvarsutgifter som våpensystemer og lønn til forsvarspersonell, mens de resterende 1,5 prosent skal brukes på relaterte forsvarsområder – inkludert cybersikkerhet.

Men hvilke aspekter av cybersikkerhet bør medlemslandene prioritere, nå som krig i økende grad føres i cyberspace fremfor i skyttergraver?

Flere og flere undersøkelser viser at cyberangrep blir hyppigere og mer avanserte – en utvikling som har akselerert på grunn av den eksplosive veksten i kunstig intelligens. De mange cyberangrepene mot Ukraina har også gjort det tydelig at det digitale domenet i dag utgjør en viktig del av moderne konflikter og hybrid krigføring. Regjeringer verden over har derfor ikke noe valg – de må erkjenne at det er nødvendig å investere mer i cybersikkerhet.

Nato er først og fremst en militær forsvarsallianse. Det betyr at midlene hovedsakelig vil gå til å styrke de offensive og defensive cyberkapasitetene i medlemslandene. Men det er også økonomisk handlingsrom for andre viktige områder – som nasjonale cyberstrategier, offentlig-private partnerskap og organisasjoner som støtter bedrifter i å bygge cyberrobusthet, enten nasjonalt, regionalt eller på tvers av hele alliansen.

Dette er viktig, for våre digitale systemer er i dag så sammenvevd at et vellykket angrep på en liten bedrift i siste instans kan gi tilgang til større, kritiske organisasjoner.

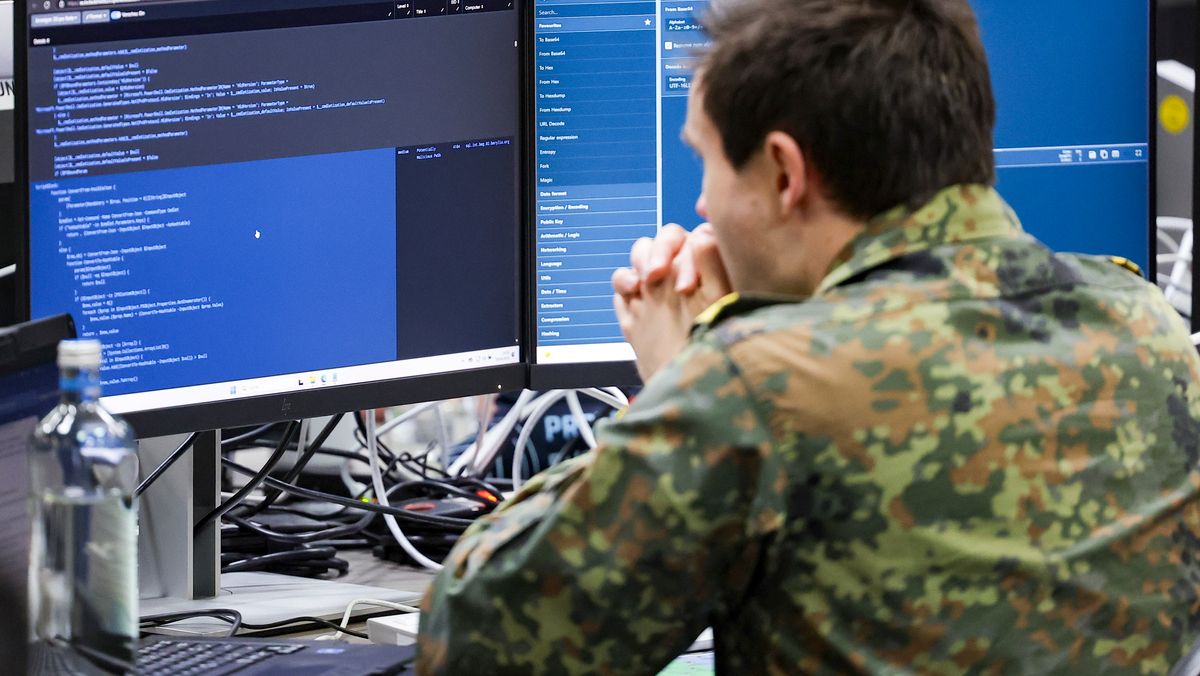

Prioritering er avgjørende Organisasjoner som leverer kritiske tjenester eller håndterer sensitive data, må være forberedt – og forbli forberedt – på nye trusler, skriver Adam Marrè i cybersikkerhetsfirmaet Arctic Wolf. Foto: Privat

Organisasjoner som leverer kritiske tjenester eller håndterer sensitive data, må være forberedt – og forbli forberedt – på nye trusler, skriver Adam Marrè i cybersikkerhetsfirmaet Arctic Wolf. Foto: Privat

Cybersikkerhet er et bredt felt, og regjeringer må fastsette og definere tydelige prioriteringer. Som regjering kan man ikke bare kaste penger på problemet og håpe på det beste – investeringer gir bare mening hvis de brukes riktig.

Land som Russland, Kina og Nord-Korea har nærmest ubegrensede budsjetter til å styrke sine cyberkapasiteter – og de gjør det i stor skala. Det er nesten sikkert at Nato-landene – til tross for den nye 1,5-prosentavtalen – vil ha langt lavere budsjetter å bruke på forsvar.

For de europeiske medlemslandene kan NIS2-direktivet brukes som et verktøy for å prioritere sektorer og stille krav som organisasjoner i disse sektorene må oppfylle. Dermed kan man sikre at investeringene plasseres der de gir størst effekt.

Nederland har allerede en nasjonal cybersikkerhetsstrategi for 2022–2028. Målet er å styrke cybersikkerheten ved å samle nasjonale enheter som National Cyber Security Center, Digital Trust Center og CSIRT for digitale tjenesteleverandører – og dermed forbedre det samlede økosystemet for digital sikkerhet. Samtidig skal tydelig og kontrollerbar lovgivning og regulering sette en stopper for den manglende forpliktelsen man ofte ser når det gjelder cybersikkerhet.

Dette bør andre land la seg inspirere av.

Effektive cybersikkerhetsinvesteringer

Det er sannsynlig at medlemslandene vil prioritere cybersikkerhet i kritisk infrastruktur, plattformer for deling av trusselinformasjon, sikkerhet for OT og sky samt opplæring og trening av cybersikkerhetspersonell.

Når man ser på enkelte myndigheter, som kommuner, vannverk eller arbeidskontorer, bør de investere i skalerbare og velprøvde teknologier som zero trust-arkitektur, secure-by-design programvare, endpoint detection and response (EDR) og sikring av industrielle kontrollsystemer (ICS).

Det er alltid en risiko for at myndighetene investerer i løsninger som til slutt ikke har noen reell effekt. En rask og ukritisk innkjøpsprosess kan føre til investeringer i opphaussede verktøy som viser seg å være ineffektive. For å minimere denne risikoen er samarbeid og kunnskapsdeling viktig – for eksempel om hvilke verktøy som faktisk fungerer nå og på lengre sikt.

Fremtidige trusler

Selv om myndighetene må ha kontroll på sin grunnleggende cybersikkerhet og investere i velprøvde løsninger som zero trust, er det også nødvendig å se fremover. Utviklingen i cyberverdenen går raskt, og organisasjoner som leverer kritiske tjenester eller håndterer sensitive data, må være forberedt – og forbli forberedt – på nye trusler.

En av truslene som allerede eksisterer, men som først kan få alvorlige konsekvenser senere, er «store now, decrypt later». Angripere fanger i dag opp kryptert data med sikte på å dekryptere den når kvantedatamaskiner blir praktisk anvendelige. Da får de tilgang til sensitive data som fortsatt kan være verdifulle mange år etter at de er stjålet.

Selv om 20 år kan (teoretisk sett) stjålne Novo Nordisk-data være verdt milliarder for konkurrerende nasjonalstater dersom dataene kan dekrypteres. Kina investerer massivt i kvanteberegning og er ledende på området. For å møte denne trusselen er det nødvendig å investere i løsninger som reduserer risikoen for datatyveri – og å implementere post-kvantekryptografi så raskt som mulig.

En annen økende trussel er cyberangrep utviklet med – eller av – kunstig intelligens (KI). Nylig forsøkte en ukjent aktør å utgi seg for å være den amerikanske senatoren Marco Rubio ved hjelp av KI – med hensikt å kontakte embetsfolk og utenlandske representanter.

Nå som Nato-medlemslandene har besluttet å investere en fast andel av BNP i forsvar, inkludert cybersikkerhet, er det opp til dem å utarbeide planer som skaper størst mulig verdi. For å unngå at pengene sløses bort på ineffektive eller oppblåste løsninger, bør myndighetene først prioritere investeringer i skalerbare, velprøvde teknologier og initiativer som styrker cybersikkerheten i hele landet. Samtidig er det viktig å erkjenne at trusselbildet hele tiden endrer seg – og at en fremtidsrettet cybersikkerhetsstrategi er avgjørende.

Les også:

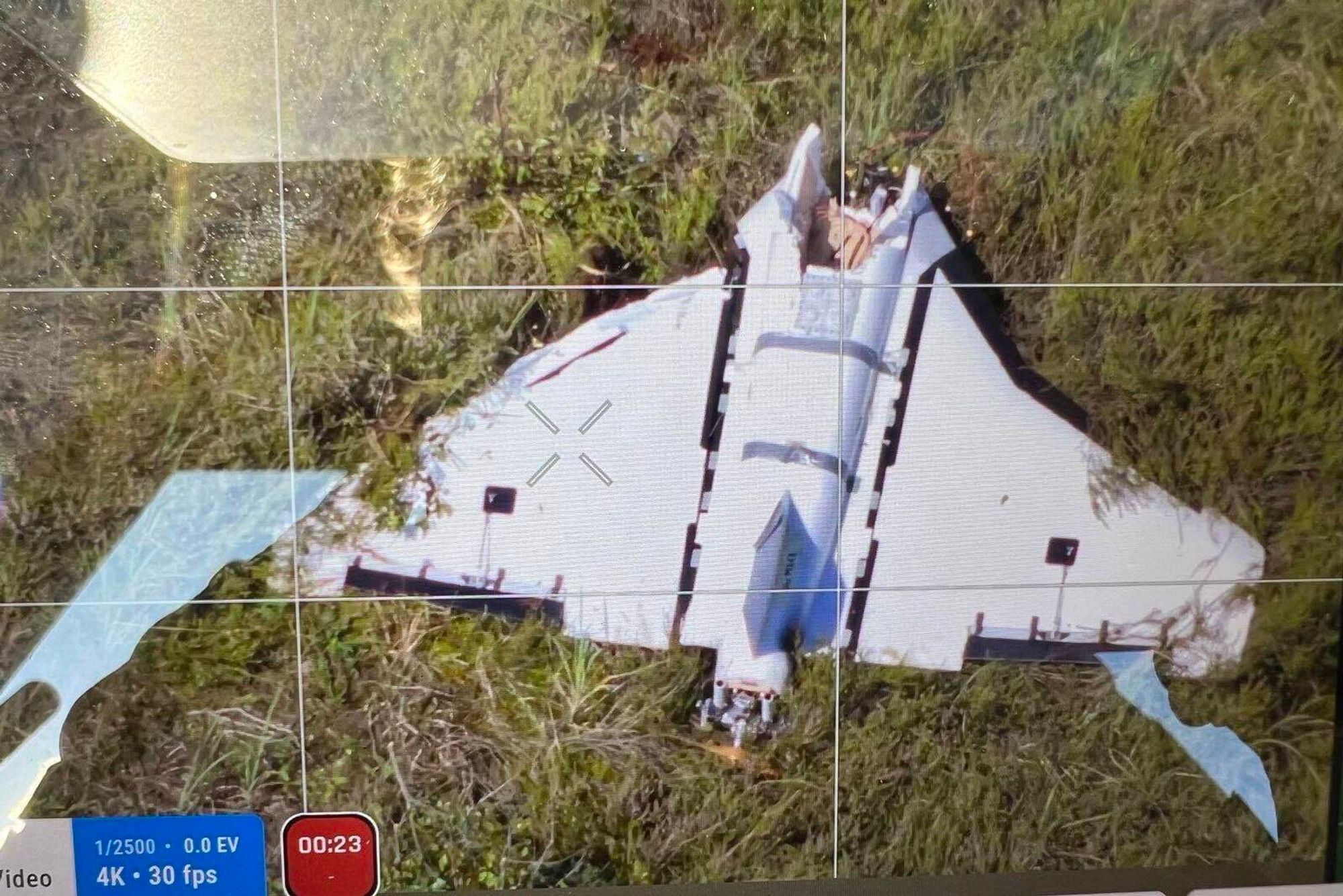

Russisk drone: Styrtet i Litauen – var fylt med sprengstoff